Telegram ist sicher. WhatsApp ist auch sicher. Spätestens seit man die Ende-zu-Ende Verschüsselung (hä?) eininge Zeit nach dem Kauf durch Facebook eingeführt hat. So können Dritte auch über Tools, mit denen man Netzwerktraffic mitschneiden kann, nicht lesen, was zwischen Sender und Empfänger geschrieben wird. So weit so einigermaßen richtig. Allerdings gibt es eine viel grundlegendere Sicherheitslücke, die es zwar nicht erlaubt, Nachrichten mitzulesen, dafür aber direkt den gesamten Account eines Nutzers zu übernehmen. Und diese Sicherheitslücke ist seit knapp 2 Jahren bekannt.

Dabei handelt es sich um eine Lücke im Signalling System No. 7, einem System, das dazu dient, Mobilfunknetze überregional miteinander zu vernetzen. Laut Motherboard wurde diese Lücke bereits 2014 vom deutschen Hacker Karsten Nohl aufgedeckt und mehrfach vorgeführt, wie man diese ausnutzen kann. Beispielsweise indem man die Bestätigungscodes von Messaging-Diensten abfängt.

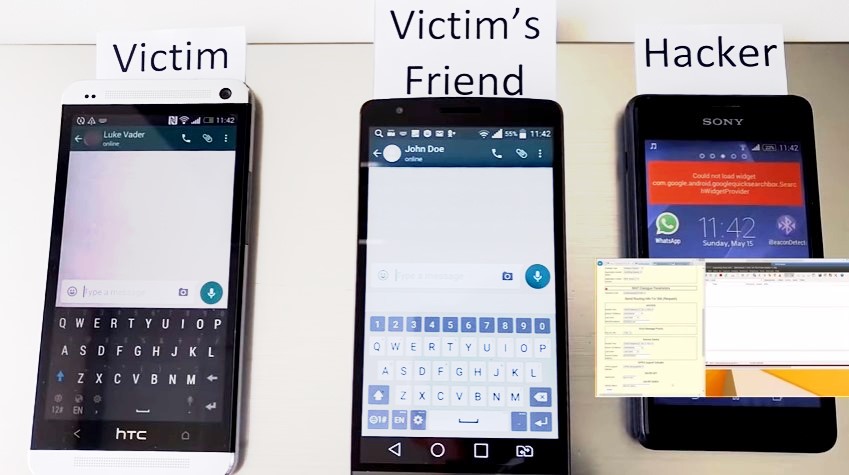

Diese Bestätigungscodes werden etwa von WhatsApp verwendet, um eine Zwei-Faktor-Authentifizierung (hä?) durchzuführen. Gelingt es aber einem Hacker über die Sicherheitslücke im SS7 diesen Bestätigungscode abzufangen, sind Tür und Tor geöffnet, den Chat des Nutzers zu übernehmen. In diesem Fall spricht man übrigens von einer Man-In-The-Middle Attacke. In zwei Videos wird das Vorgehen für WhatsApp und Telegram vorgeführt:

Allerdings muss man dazu sagen, dass dafür die sogenannte IMSI-Nummer des Teilnehmers vonnöten ist. Ähnlich wie die IMEI-Nummer ist diese einmalig und identifiziert den Nutzer der SIM-Karte gegenüber dem Mobilfunkanbieter und dem Netz.

Für diese Art des Hacks sind zwar schon einige fortgeschrittene Fähigkeiten nötig und nicht zuletzt eine Möglichkeit an die IMSI des Nutzer zu kommen (etwa über einen IMSI Catcher), aber er zeigt wohl recht eindrücklich, dass es nicht immer die Dienste selber sein müssen, die Tür und Tor offen lassen. Theoretisch sind noch zig weitere Anbieter von dieser Sicherheitslücke betroffen und werden es bleiben, bis sich die Betreiber der Mobilfunknetze um eine Lösung bemühen…

Quelle: motherboard